In een poging hun muziek te beschermen, gebruikte Sony een rootkit‑tool op hun cd’s. Echter, de tool deed meer kwaad dan goed, aangezien consumenten een golf van kwaadaardige software ervaarden, maar wat is er precies gebeurd?

In 2005 verzond Sony meer dan 22 miljoen cd’s die zeer invasieve malware installeerden die zich voor computergebruikers verstopte. Het verhinderde het kopiëren van cd’s en verzamelde luistergeschiedenis. Het stond bekend als het Sony Rootkit Schandaal.

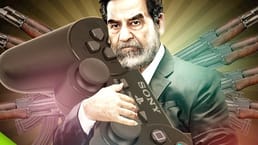

Het Sony Rootkit Schandaal

Technologiebeveiligingsexpert Mark Russinovich publiceerde zijn ontdekking op zijn blog over spyware die hij vond. De expert schreef op zijn blog op 31 oktober 2005 over deze spyware, bekend als een rootkit. De rootkit installeerde zich heimelijk op de computer van Russinovich’s.

Na verder onderzoek ontdekte de technologiebeveiligingsexpert dat de rootkit verbonden was met de muziekspeler die bij Sony‑muziek‑cd’s werd geleverd. Het programma was verborgen voor gebruikers en verzamelde heimelijk hun luistergeschiedenis. De spyware verhinderde ook dat andere audio‑programma’s van derden de schijf konden lezen en kopiëren. Eerder had F‑Secure, een computerbeveiligingsbedrijf in Helsinki, contact opgenomen met Sony om te melden dat hetzelfde gebeurde, hetgeen Russinovich twee weken later zou ontdekken.

Er werd geschat dat de rootkit in ongeveer 25 miljoen cd’s was geladen. Rapporten beweerden dat de spyware meer dan 550.000 netwerken in meer dan honderd landen had geïnfecteerd. Er werd ontdekt dat ook Amerikaanse militaire en defensienetwerken waren gecompromitteerd.

Bij de ontdekking zei de president van Sony BMG’s, Thomas Hesse, dat hij denkt dat de meeste mensen niet weten wat een rootkit is en zich er geen zorgen over moeten maken. Maar het bedrijf werd gedwongen om vele rechtszaken met klanten te schikken en probeerde het verloren vertrouwen van het publiek te herstellen. (Bron: FSFE)

Het oorspronkelijke doel van de rootkit was om software te verbergen die luisteraars verhinderde meer dan drie kopieën van Sony BMG’s eigen muziek te maken. Het werd gecreëerd als kopieerbeveiligingssoftware, maar in feite opende het de computers van gebruikers voor wormen, virussen en andere malware. (Bron: Technology Review)

Hoe heeft Sony de rootkit gebouwd?

Om hun muziek te beschermen tegen illegaal kopiëren, schakelde Sony BMG de hulp in van twee technologiebedrijven. Een Brits bedrijf genaamd First 4 Internet en een in Arizona gevestigd bedrijf SunnComm.

Aanvankelijk werd First 4 Internet niet ingehuurd om het systeem voor Sony BMG te maken. Ze kregen de taak om het kopiëren van pre‑release muziek door Sony‑medewerkers en andere aannemers en hun ontvangers te voorkomen. Later ontwikkelden ze een robuuster systeem dat met consumentencd’s zou werken. De cd moest afspeelbaar zijn op elk apparaat dat de eigenaar bezit, maar het systeem zou ervoor zorgen dat een gekopieerde cd niet zou afspelen.

Wat nog eenvoudiger is aan de aanpak van First 4 Internet, is dat het systeem onzichtbaar was. Een ander punt dat het ontwerp van het systeem waard is opgemerkt te worden, is dat wanneer een muziekspeler van een derde partij probeert de muziek af te spelen, het systeem dit detecteert en willekeurige ruis afspeelt.

Het systeem werd ook gemaakt om meerdere bestanden en stuurprogramma’s te kopiëren en zich diep in systeembestanden en -programma’s te verbergen. De verbergtechniek van het bedrijf was zeer effectief omdat geen enkele beveiligingsexpert het gedurende minstens zes maanden opmerkte. (Bron: Technology Review)