Beaucoup supposeraient que la première attaque cybernétique s’est produite à l’époque où les ordinateurs existaient déjà. Contrairement à cette supposition, la première attaque cybernétique a en fait eu lieu il y a près de deux siècles, à une époque où il n’y avait ni ordinateurs ni internet.

La première attaque cybernétique a eu lieu en 1834 lorsque deux frères banquiers, François et Joseph Blanc, ont élaboré un plan pour pirater le système de télécommunications par sémaphore afin d’obtenir des informations sur les bourses parisiennes quelques jours avant les concurrents locaux.

Qui était impliqué dans la première cyberattaque ?

François Blanc et Joseph Blanc sont des frères qui travaillaient comme banquiers à la Bourse de Bordeaux. Ils négociaient principalement des obligations d’État. Peu de choses sont dites sur leur vie personnelle. (Source : Deep Blue Telecom)

Plusieurs opérateurs et un collègue non nommé ont également été impliqués dans la fraude télécoms. (Source : The Amusing Planet)

Quel était le plan ?

Les messages provenant de la bourse mettaient environ cinq jours pour arriver à Bordeaux. Certains allaient jusqu’à entraîner des pigeons voyageurs pour transmettre les informations. À ce moment‑là, celui qui obtenait les renseignements sur les actions en premier faisait fortune.

Les frères ont sollicité l’aide d’un collègue parisien pour surveiller les tendances du marché boursier à la Bourse de Paris, leurs transactions dépendant réellement des mouvements de la capitale.

Par la suite, ce collègue transmettait les informations sur les actions via les opérateurs télégraphiques à François et Joseph à Bordeaux. (Source : Deep Blue Telecom)

Comment cela fonctionnait‑il ?

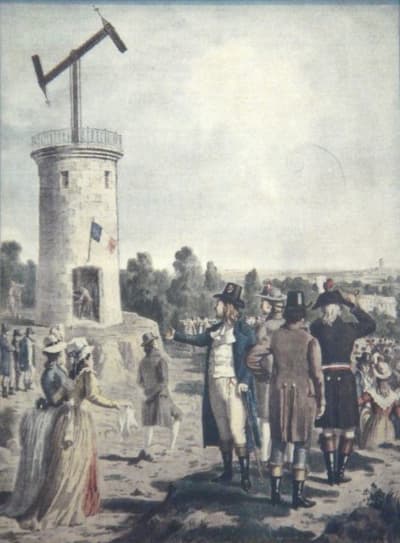

Le système de télécommunications de l’époque était très différent de ce que nous connaissons aujourd’hui. Au lieu de câbles en cuivre, ils utilisaient une série de tours pour créer un télégraphe optique.

Le principal problème auquel les frères Blanc étaient confrontés était que le réseau de télécommunications était réservé à l’usage gouvernemental. Ils ont contourné cet obstacle en impliquant des opérateurs dans le dispositif. (Source : Deep Blue Telecom)

Combien de temps l'escroquerie a‑t‑elle duré ?

Étonnamment, les frères ont pu mener tout le dispositif pendant environ deux ans, malgré le fait que leurs concurrents étaient déjà méfiants à l’égard de leurs actions.

Tout s'est effondré lorsqu'un des opérateurs corrompus a avoué toute l'affaire sur son lit de mort. Certains rapports disent qu'il a avoué par culpabilité, tandis que d'autres affirment que cela s'est produit alors qu'il essayait de recruter un remplaçant avant de décéder. (Source: Deep Blue Telecom)

Les frères Blanc et toutes les personnes impliquées ont été arrêtés en 1836. Mais comme aucune loi n'avait été techniquement enfreinte, puisqu'il n'existait aucune législation interdisant l'utilisation des tours pour des messages personnels, les frères ont été libérés. En revanche, les opérateurs ont dû purger une peine, car accepter des pots-de-vin était illégal.

À cause de ce fiasco, de nouvelles lois ont été immédiatement instaurées pour protéger contre les abus de télécommunication, notamment en matière de délit d'initié. (Source: Deep Blue Telecom)

Quand la prochaine cyberattaque a-t-elle eu lieu ?

La prochaine cyberattaque documentée s'est produite par accident en 1988. Robert Morris, un étudiant diplômé de 20 ans de l'Université Cornell, a libéré un ver informatique qui a causé d'importants dégâts à de vastes sections d'Internet.

Les intentions de Morris n'étaient en aucun cas malveillantes. Il voulait simplement savoir quelle était la taille d'Internet, mais son programme a commencé à se répliquer et a échappé à tout contrôle.

Morris a été condamné à trois ans de probation, 400 heures de service communautaire et à payer une lourde amende. Il a été la première personne inculpée en vertu du Computer Fraud and Abuse Act. (Source: The Amusing Planet)