Dans le but de protéger leur musique, Sony a utilisé un outil rootkit sur leurs CD. Cependant, cet outil a fait plus de mal que de bien, les consommateurs étant confrontés à une vague de logiciels malveillants, mais que s’est‑il exactement passé ici ?

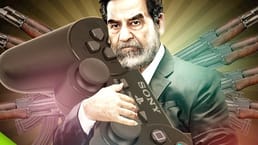

En 2005, Sony a distribué plus de 22 millions de CD qui installaient un logiciel malveillant très invasif, invisible aux utilisateurs d’ordinateur. Il empêchait la copie des CD et collectait l’historique d’écoute. Cela a été connu sous le nom de scandale du rootkit Sony.

Le scandale du rootkit Sony

L’expert en sécurité informatique Mark Russinovich a publié sa découverte sur son blog à propos d’un logiciel espion qu’il a trouvé. L’expert a écrit sur son blog le 31 octobre 2005 à propos de ce logiciel espion connu sous le nom de rootkit. Le rootkit s’est installé secrètement sur l’ordinateur de Russinovich.

Après des investigations supplémentaires, l’expert en sécurité a découvert que le rootkit était lié au lecteur de musique inclus dans les CD musicaux de Sony. Le programme était caché aux utilisateurs, collectant secrètement leur historique d’écoute. Le logiciel espion empêchait également d’autres programmes audio tiers de lire et de copier le disque. Auparavant, F‑Secure, une société de sécurité informatique basée à Helsinki, avait contacté Sony pour signaler exactement la même chose que Russinovich allait découvrir dans les deux semaines suivantes.

On estimait que le rootkit était installé sur environ 25 millions de CD. Des rapports affirmaient que le logiciel espion avait infecté plus de 550 000 réseaux dans plus d’une centaine de pays. Il a été découvert que les réseaux militaires et de défense américains étaient également compromis.

Lors de la découverte, le président de Sony BMG, Thomas Hesse, a déclaré qu’il pense que la plupart des gens ne savent pas ce qu’est un rootkit et ne devraient pas s’en inquiéter. Mais l’entreprise a été contrainte de régler de nombreux procès avec des clients et a tenté de réparer la confiance perdue du public. (Source : FSFE)

Le but initial du rootkit était de masquer un logiciel qui empêchait les auditeurs de faire plus de trois copies de la musique propriétaire de Sony BMG. Il a été créé comme un logiciel de protection contre la copie mais, en réalité, il a ouvert les ordinateurs des utilisateurs aux vers, aux virus et à d’autres logiciels malveillants. (Source : Technology Review)

Comment Sony a-t-il construit le rootkit ?

Pour protéger leur musique contre la copie illégale, Sony BMG a fait appel à deux sociétés technologiques. Une société britannique appelée First 4 Internet et une société basée en Arizona, SunnComm.

Initialement, First 4 Internet n’avait pas été engagé pour créer le système pour Sony BMG. On leur a confié la tâche d’empêcher la copie de musique pré‑sortie par les employés de Sony et d’autres sous‑traitants ainsi que leurs destinataires. Ils ont ensuite développé un système plus robuste qui fonctionnerait avec les CD destinés aux consommateurs. Le CD devait être lisible sur n’importe quel appareil que son propriétaire pourrait posséder, mais le système veillerait à ce que, si le CD était copié, la copie ne puisse pas être lue.

Ce qui est encore plus trivial avec l’approche adoptée par First 4 Internet, c’est que le système était invisible. Un autre point à noter concernant la conception du système est que lorsqu’un lecteur de musique tiers tente de lire la musique, le système le détecte et diffuse du bruit aléatoire.

Le système a également été conçu pour copier plusieurs fichiers et pilotes et s’enfouir profondément dans les fichiers système et les programmes. La technique de dissimulation de l’entreprise était très efficace car aucun expert en sécurité ne l’a remarquée pendant au moins six mois. (Source : Technology Review)